博客 Joe 主题下文章分类模块的 SVG 图标进行定制化修改,未涉及字体引用的整体调整,仅围绕 SVG 图标自身的视觉呈现做适配优化。通过替换分类图标对应的 SVG 源文件,调整图标路径与 viewBox 参数,解决原图标在不同屏幕尺寸下缩放变形、细节缺失的问题。同时为 SVG 图标配置专属的样式类,确保其与周边文字的间距、对齐方式适配主题默认字体,无需额外引入新字体文件,仅通过调整 SVG 自身属性实现视觉统一。修改后分类图标清晰度提升,与文章分类栏的排版融合度更高,既保留主题原有字体体系,又优化了分类模块的视觉细节

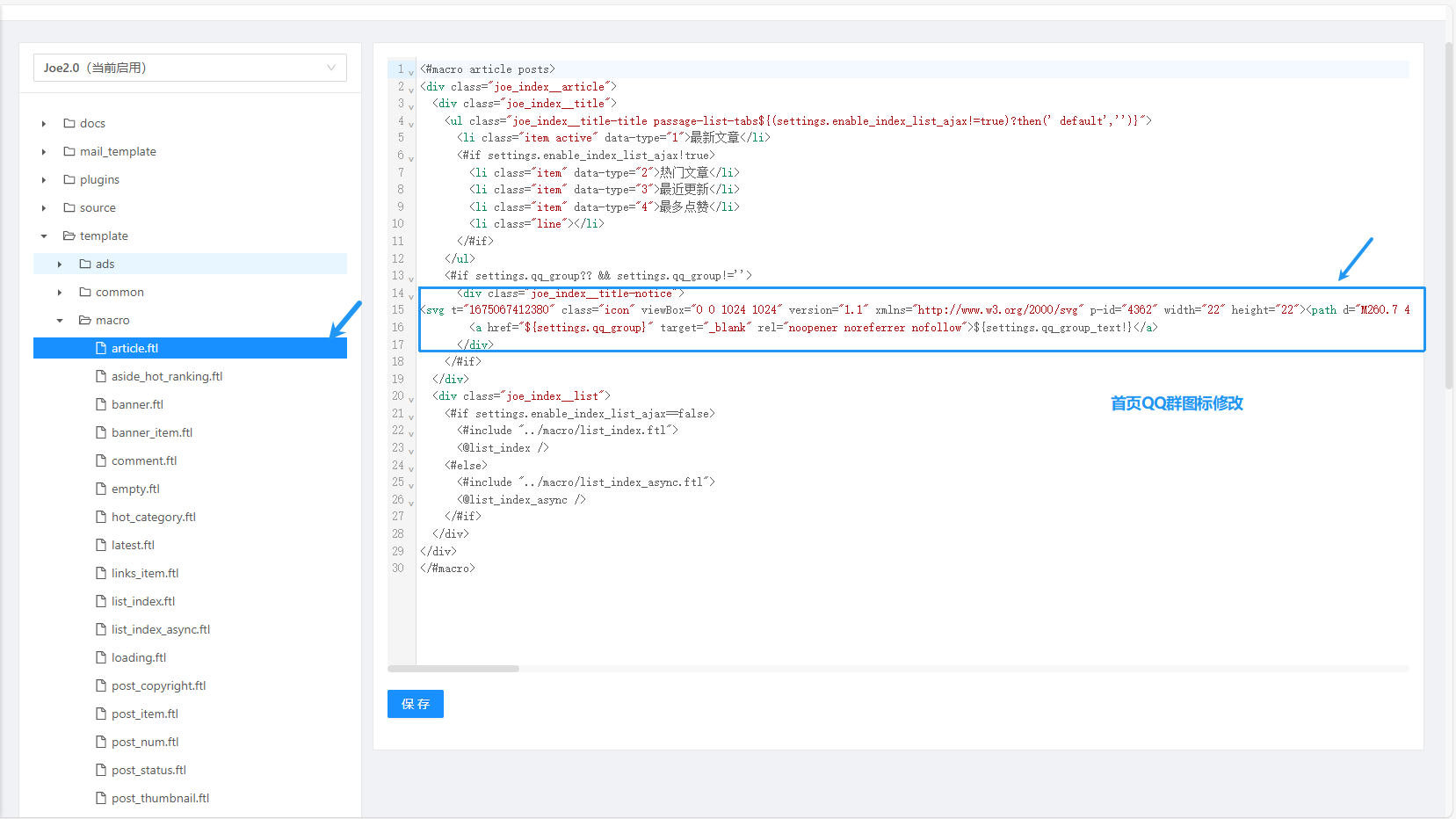

首页QQ群通知图标修改

- article.ftl文件所在目录

# 修改article.ftl

/templates/themes/joe2.0/template/macro/article.ftl

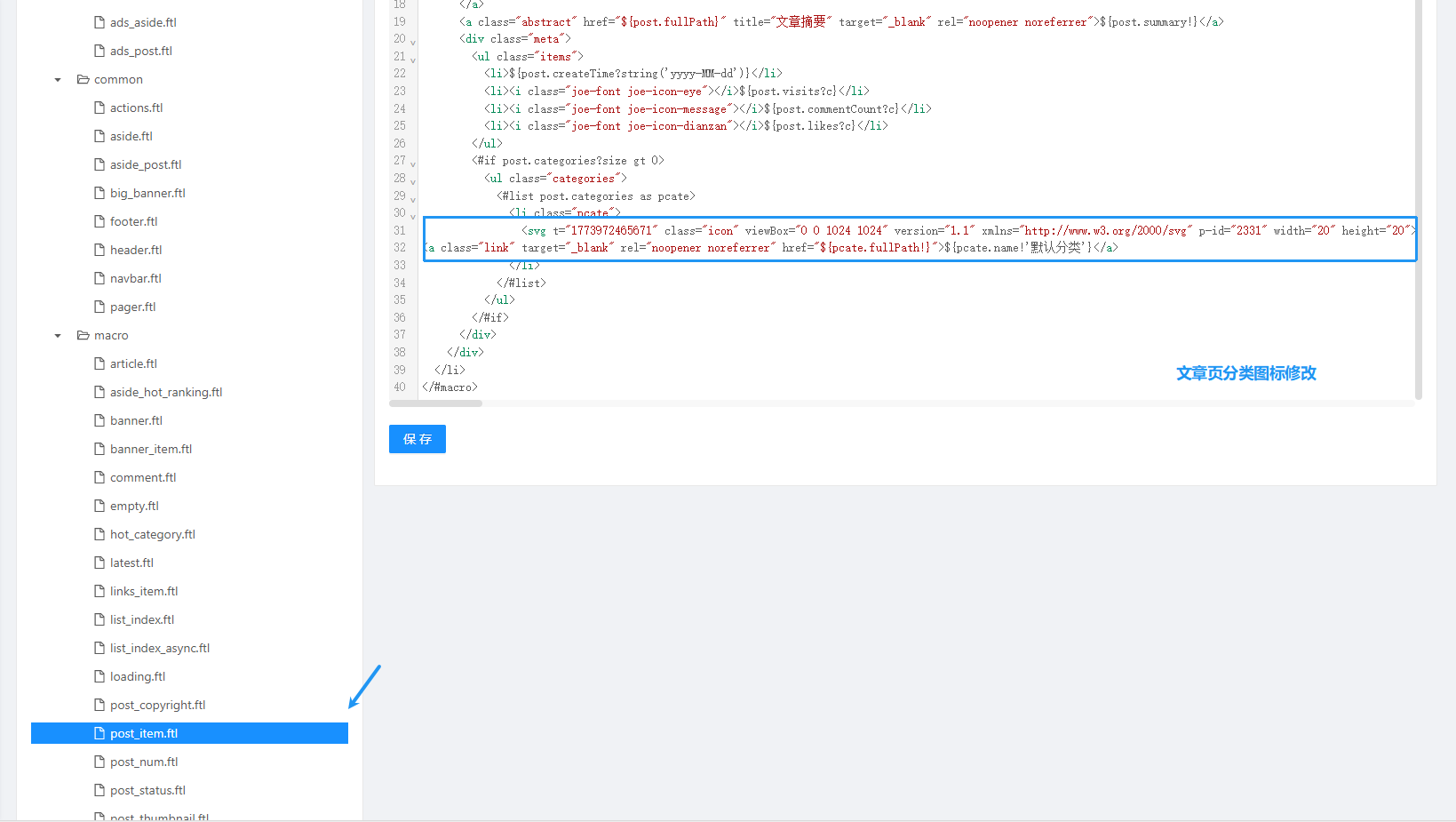

文章页分类图标

- post_item.ftl文件所在目录

# 修改post_item.ftl

/templates/themes/joe2.0/template/macro/post_item.ftl

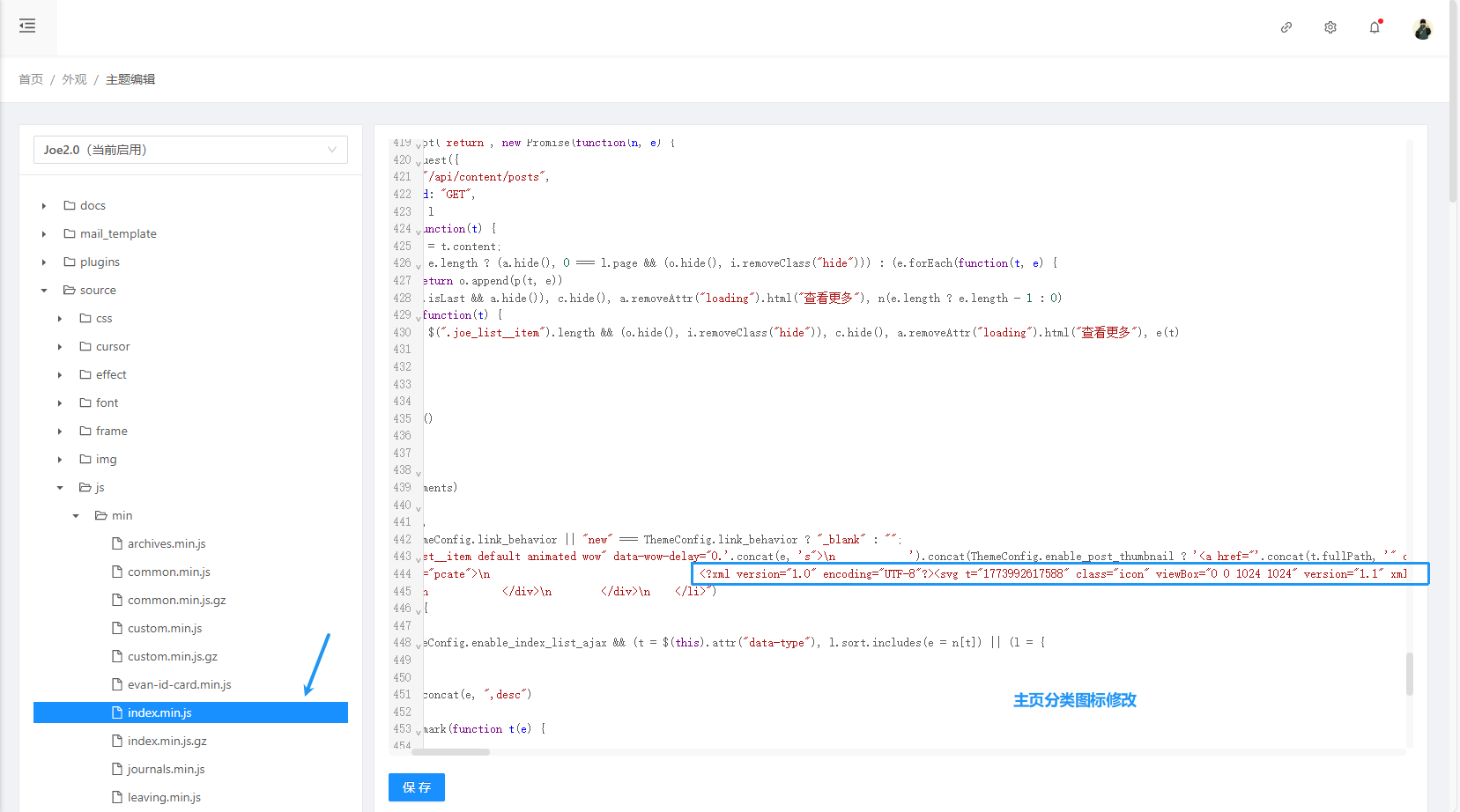

主页分类图标修改

- index.min.js文件所在目录

# 修改index.min.js

/templates/themes/joe2.0/source/js/min/index.min.js

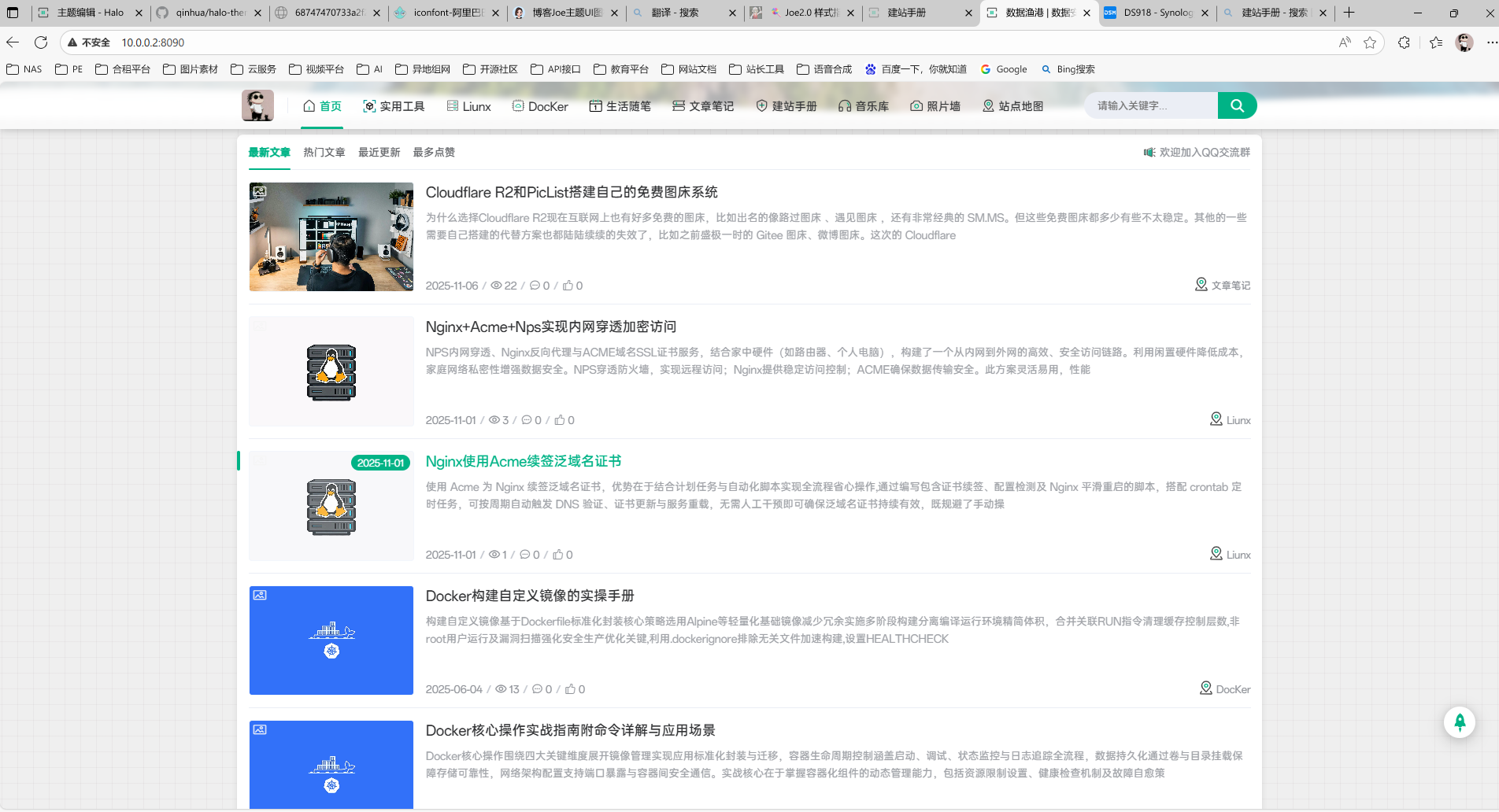

效果展示图

- 首页分类图标/QQ群图标

- 文章页分类图标

评论区